セキュアブート証明書データベースの更新と、セキュア ブート証明書の有効期限切れについて

-

対象機種

-

VAIO PCすべて

-

説明

-

セキュア ブート証明書が2026 年 6 月から順次有効期限切れになりますが、セキュア ブートの証明書は2025 年 5 月 13 日以降に配布されている、累積更新プログラム (LCU) に含まれ配信されています。

Windows Updateを適用しているPCであれば、自動的に更新されますので、特別な作業は基本的には不要です。

※企業内などの管理されている環境で使用されている場合は、2025 年 10 月 14 日以降に配布されている、累積更新プログラム (LCU) の適用を推奨します。BIOSのアップデートを推奨する理由について

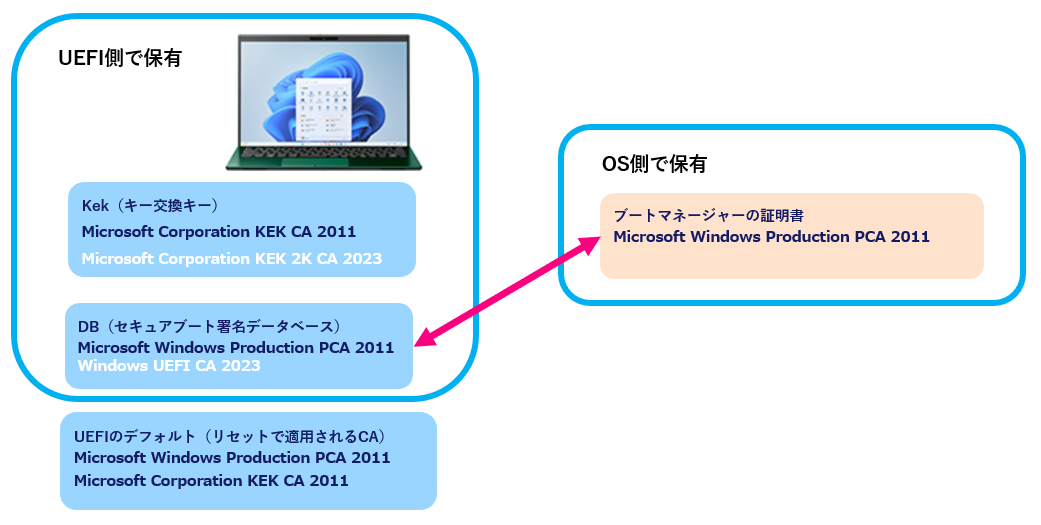

新しい証明書に対応していないBIOSでも、条件がそろえばWindows UpdateでUEFI内のDBの証明書が更新されます。この時以下のような状態になっています。

この状態では、新しい証明書はUEFI側のDB側にあるだけで、起動については旧証明書の「Microsoft Windows Production PCA 2011」で認証されて起動します。

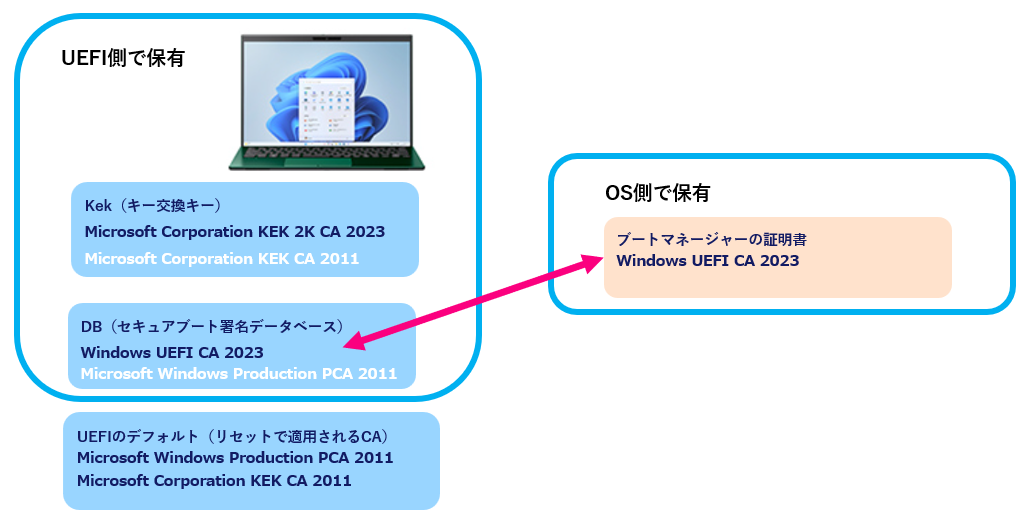

その後、Windows UpdateでOS側のブートマネージャーが新証明書で更新されると以下のようになります。

この状態では、UEFI側のDBの新しい証明書と、更新されたOS側のブートマネージャーの証明書の「Windows UEFI CA 2023」で認証されて起動します。

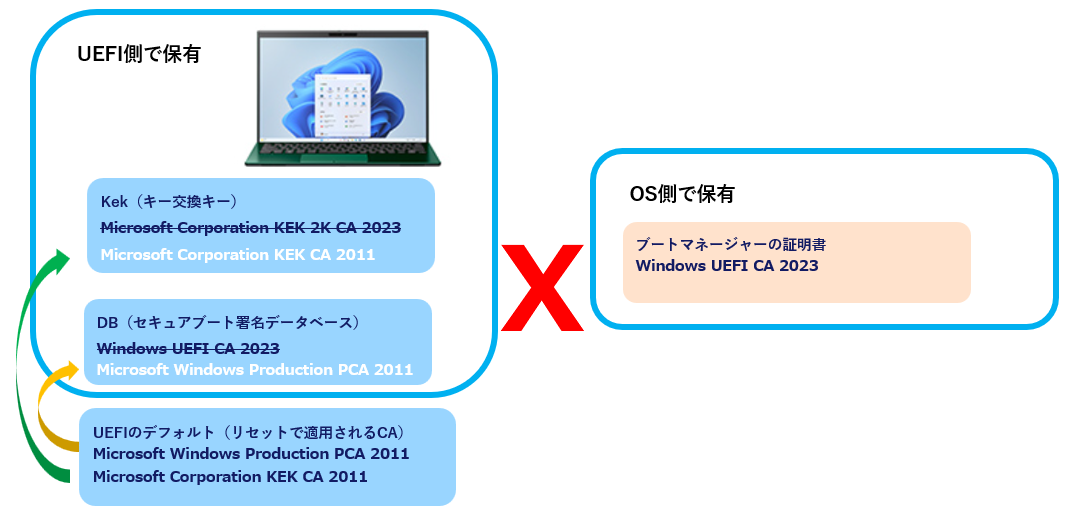

このままご使用いただいても問題ありませんが、何かのトラブルなどで、BIOSの設定でSecure Bootのリセット作業(Restore Factory Defaults)を行った場合、以下のような状態になります。

BIOSの設定でSecure Bootのリセット作業を行うと、UEFI側のデフォルトの旧証明書をDBに置き換えてしまうため、OS側のブートマネージャーと証明書が異なるため起動できなくなります。

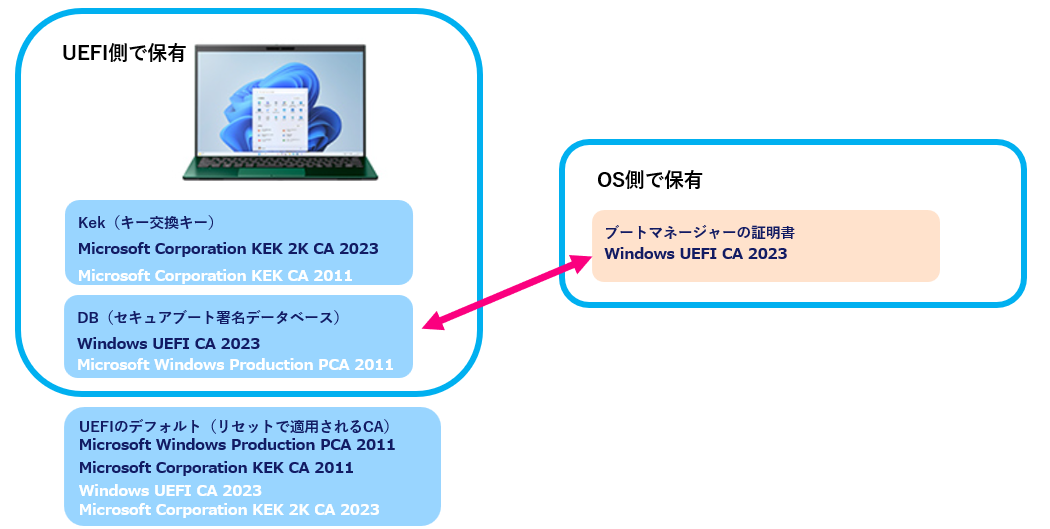

新しい証明書に対応しているBIOSに更新していた場合は以下の様になります。

UEFI側のデフォルトには、新旧両方の証明書があるため、BIOSの設定でSecure Bootのリセット作業を行っても、UEFI側のDBに新旧両方の証明書が適用されるため、OSが起動できなくなることはありません。

また、BIOSアップデート後にSecure Bootのリセット作業を行うとKEK,DBが更新され、ブートマネージャーを更新するための条件がそろい、Windows Updateでブートマネージャーの証明書が更新されやすくなります。その他のセキュリティ脆弱性にも対応していますのでBIOSのアップデートを推奨しています。セキュア ブートは、PCの起動時に悪意のあるソフトウェアの読み込みを防ぐために設計された重要なセキュリティ機能です。

現時点でサポート中のWindows OSには、2011セキュア ブート証明書(Microsoft Corporation KEK CA 2011、Microsoft Windows Production PCA 2011、Microsoft Corporation UEFI CA 2011)が使われていますが、これらの証明書が2026 年 6 月から順次有効期限切れになることについてマイクロソフト社から情報が公開されています。セキュア ブート証明書のデータベースについては以下が関連しています。

用語 説明 KEK(キー交換キー) UEFI側(ハードウェア側)にあり、DBやDBXを更新できる権限を持つキーです。

DBと DBXを書き換える権限を持つキーとなります。CA 証明機関 DB(セキュア ブート署名データベース) UEFI側(ハードウェア側)にあり、起動を許可された署名が登録されているデータベースです。 DBX(セキュア ブート失効署名データベース) UEFI側(ハードウェア側)にあり、起動を拒否された署名が登録されているデータベースです。 ブートマネージャー Windows OS側にある起動を制御しているファイルです。

このファイルの証明書が、DB上のものと合致した場合に起動できます。セキュア ブート証明書の詳細については以下のページを参照してください。

期限切れの証明書は、すでにインストールされているOSには影響せず、引き続きシステムを起動することができますが、証明書の有効期限が切れたシステムでは、以下の問題が発生する可能性があります。

- セキュア ブート失効署名データベース(DBX)を更新(追加)できないことによる脆弱性

- セキュア ブートが無効になっている場合、またはBIOSのデフォルト設定がリセットされている場合の潜在的な起動障害や、 BootKitマルウェアがUEFIレベルで侵入するセキュリティ脆弱性

- セキュア ブート証明書の有効期限が切れた場合の動作については、以下のリンクもご覧ください。

-

証明書の更新状況の確認方法

-

新しい証明書が更新されているかどうかは、以下の手順で確認します。

-

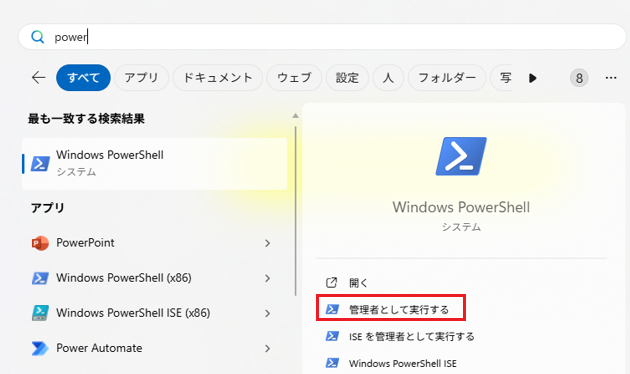

「スタート」ボタンをクリックして、スタートメニューを開きます。

「スタート」ボタンをクリックして、スタートメニューを開きます。 -

検索ボックスに「powershell」と入力します。

-

「Windows PowerShell」の右の「>」をクリックし、「管理者として実行する」をクリックします。

-

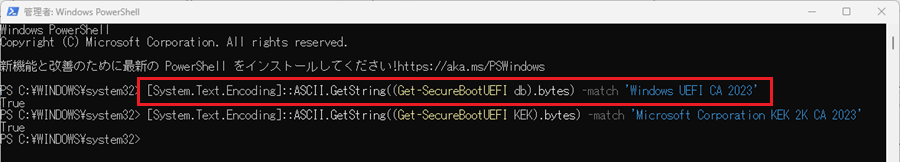

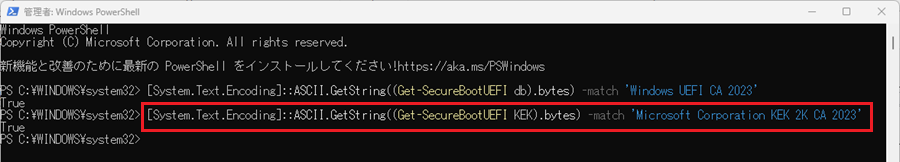

「Windows PowerShell」が管理者権限で起動しますので、以下の文字を入力後、【Enter】キーを押します。

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

「True」の文字列が表示されれば、UEFI側のDBに「Windows UEFI CA 2023」が適用されています。

-

続いて以下の文字を入力後、【Enter】キーを押します。

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI KEK).bytes) -match 'Microsoft Corporation KEK 2K CA 2023'

「True」の文字列が表示されれば、UEFI側のKEKに「Microsoft Corporation KEK 2K CA 2023」が適用されています。

続いてOS側のブートマネージャーの更新状況を確認します。 -

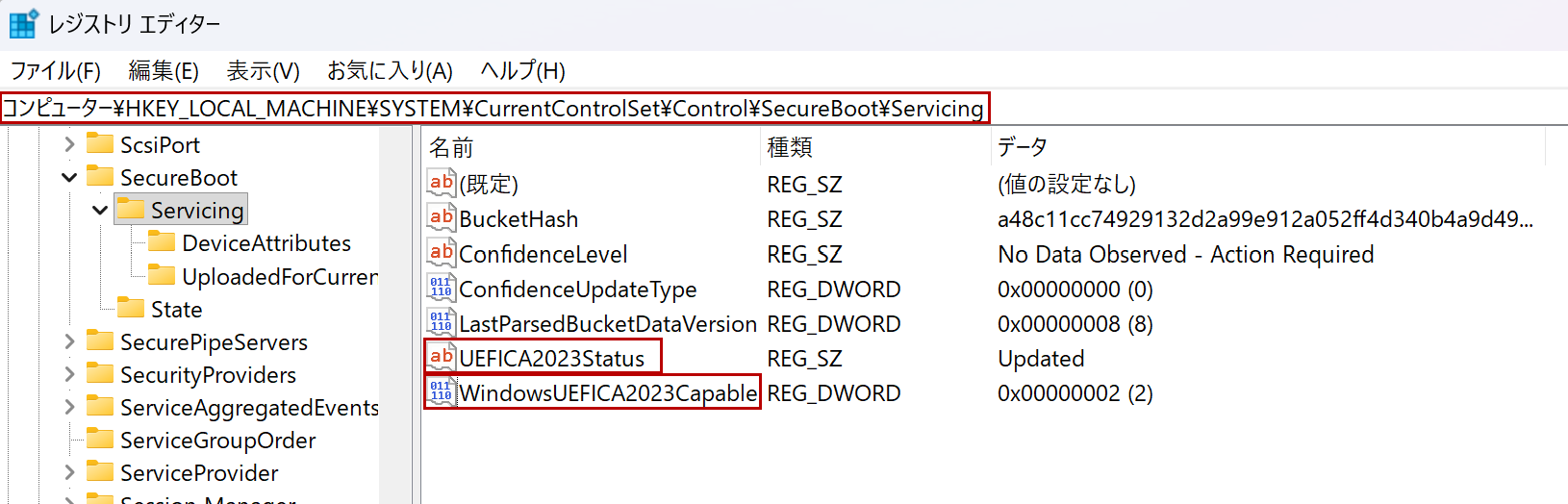

【Windows】+【R】キーを押します。

-

「regedit」と入力し【Enter】キーを押します。

-

レジストリーエディターが開きますので、以下のパスの値を確認します。

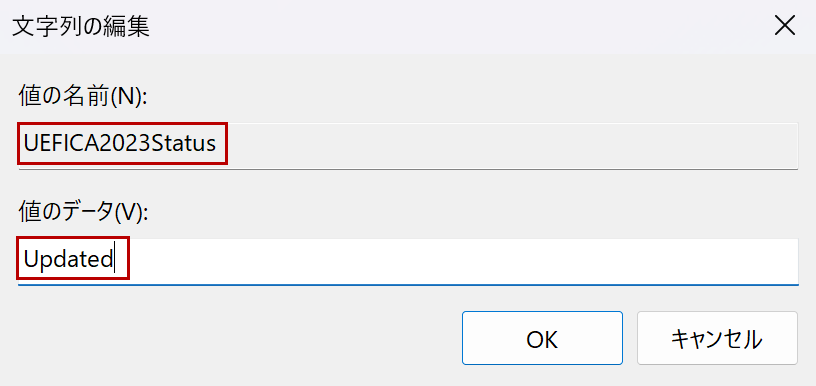

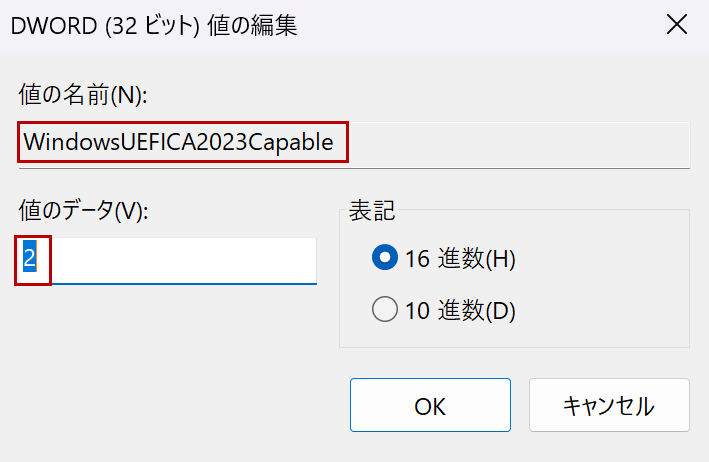

パス:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing値の名前 値のデータ 説明 UEFICA2023Status NotStarted 更新プログラムはまだ実行されていません。 InProgress 更新プログラムは適用が進行中です。 Updated 更新が正常に完了しました。 WindowsUEFICA2023Capable 0 "Windows UEFI CA 2023" 証明書が DB にありません。 1 "Windows UEFI CA 2023" 証明書が DB にあります。 2 “Windows UEFI CA 2023” 証明書が DB にあり、システムは 2023の証明書で 署名されたブートマネージャーから開始されています。 「UEFICA2023Status」が「Updated」、「WindowsUEFICA2023Capable」が「2」になっていれば、ブートマネージャーの証明書は更新されています。

※これらの値は、Windows Updateで更新された場合に表示されます。証明書を手動で更新した場合は、この値が表示されない場合があります。

その他の確認方法については、以下のマイクロソフト社のページを参照してください。

セキュア ブートのレジストリ キー更新プログラム: IT で管理された更新プログラムを含む Windows デバイス

テスト環境などで、OSのブートマネージャーの証明書を確認する方法

以下に説明する手順は、操作を間違えるとOSが起動できないなどの障害が発生するため、テスト環境などでOSのブートマネージャーの証明書の更新状況を確認する方法です。

-

コマンドプロンプトを管理者権限で起動します。

-

以下のコマンドを実行します。

mountvol s: /scopy S:\EFI\Microsoft\Boot\bootmgfw.efi c:\bootmgfw_2023.efi -

以上の操作で、OSのブートマネージャーのコピーが「c:\bootmgfw_2023.efi」に生成されます。

-

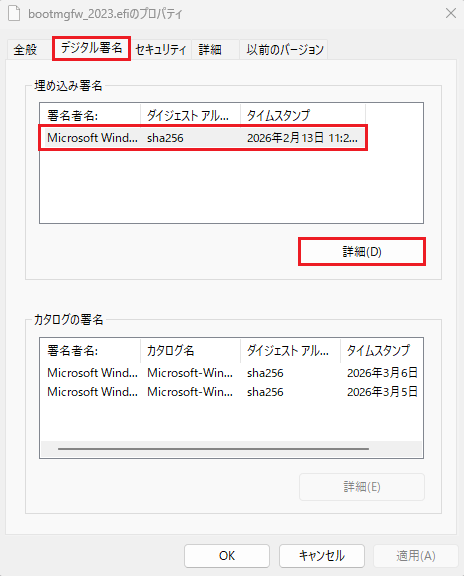

このファイルを右クリックし、表示されたメニューから「プロパティ」をクリックします。

-

「デジタル署名」のタブをクリック後、「埋め込み署名」の「Microsoft Windows 」をクリックし、続いて「詳細」をクリックします。

-

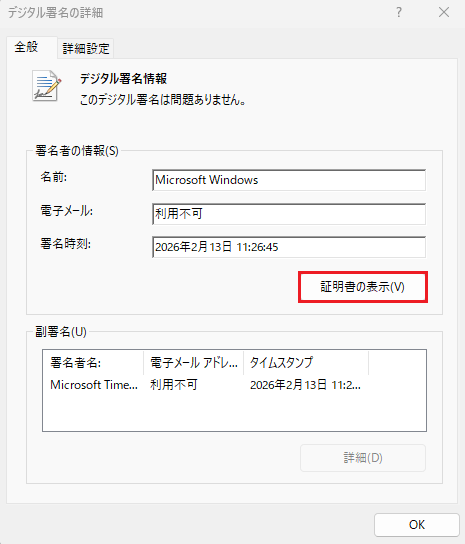

「デジタル署名の詳細」画面が表示されますので、「証明書の表示」をクリックします。

-

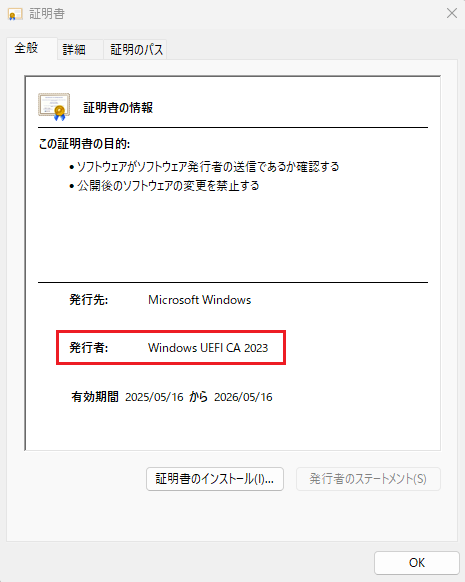

「証明書」の画面が表示されますので、「発行者:」に「Windows UEFI CA 2023」の記述があれば、ブートマネージャーの証明書は更新されています。

-

-

KEK,DBの手動更新手順

-

Windows Updateの更新を制限している環境や、任意の時期に証明書の更新を行いたい場合は、以下の手順で更新作業を行ってください。

※本手順は、以下に記載するBIOSアップデートプログラムを公開している機種、および出荷時のBIOSで本問題に対応している機種のみ対象です。

※証明書を更新した場合、以前の証明書に戻すことはできません。-

BIOSのバージョンが以下に記載のバージョンより古い場合は、BIOSを最新版のバージョンにアップデートしてください。

機種 BIOSバージョン VJS112*,VJS132*,VJPF11*,VJPG11* R0490K9 VJA121*,VJPA11* R0492CA VJS121*,VJS141*,VJPJ11*,VJPK11* R1220CW VJS122*,VJS142* R0380CX VJS123*,VJS143*,VJPG13*,VJPG14*,VJPJ13*,VJPK13* R0361CY VJS153*,VJS154*,VJPH21*,VJPH22* R1200CH VJZ141*,VJZ142*,VJPZ11* R1180ZS VJS124*,VJS144*,VJPJ21*,VJPK21* R0320ST VJS125*,VJS134*,VJS145*,VJPG21*,VJPJ22*,VJPK22* R0340ZA VJS155*,VJPH23* R0330CK VJS126*,VJS146*,VJPJ23*,VJPK23* R0210ZR VJF141*,VJF161*,VJS135*,VJBK11*,VJBM11*,VJPG31* R1171R1/R1111R2 BIOSアップデートプログラムは以下のページにてご利用の機種を指定することにより、機種別サポートページよりダウンロードが可能です。

参考情報①

以下の機種については、出荷時のBIOSで2023セキュア ブート証明書が使われているため以降の作業は必要ありません。

ただし、手順8~11の操作を行う場合は、事前にBIOSを最新版に更新していただくことを推奨します。

VJF142*,VJF162*,VJS127*,VJS136*,VJS147*,VJS4R1*

VJBK12*,VJBM12*,VJPG32*,VJPJ25*,VJPK24*,VJPK25*,VJPKR1* -

BitLockerドライブ暗号化、デバイスの暗号化を実行している場合は、回復キーを確認し、バックアップします。

その他暗号化ソフトなどで暗号化している場合は、回復の手段を確認します。 -

管理者権限のあるユーザーでログインし、BitLockerドライブ暗号化、デバイスの暗号化を実行している場合は、保護の中断を実行します。

注 意BitLockerドライブ暗号化、デバイスの暗号化がされている環境で、保護の中断を行わずに下記8~10の操作を行うと、回復キーの入力が必要になります。

注 意BitLockerドライブ暗号化、デバイスの暗号化がされている環境で、保護の中断を行わずに下記8~10の操作を行うと、回復キーの入力が必要になります。 -

完全なシャットダウンを実行します。

-

【F3】キーを押しながら電源ボタンを押して、VAIOレスキューモードを起動します。

※VJA121*およびVJPA11*については、音量ボタンの上もしくは下ボタンを押しながら電源ボタンを押してください。 -

「BIOS設定を起動」をクリックします。

-

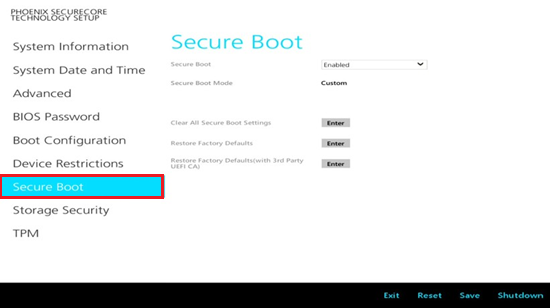

「Secure Boot」の項目をクリックします。

-

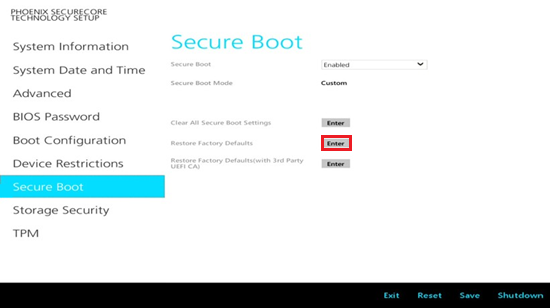

ご使用の機種、および使用状況に合わせて「Restore Factory Defaults」を実行してください。

Microsoft 3rd Party UEFI CAを有効化した状態に設定する場合

※この設定をした場合、サードパーティ製UEFIソフトウェアツール(Opalの機能を使う暗号化ソフトなど) が使用できる設定となります。

互換性を重視する場合はこちらを実行してください。機種名 実行するメニュー名 VJA121*,VJS112*,VJS121*,VJS122*,VJS123*,VJS124*

VJS132*,VJS141*,VJS142*,VJS143*,VJS144*

VJS153*,VJS154*

VJZ141*,VJZ142*

VJPA11*,VJPF11*,VJPG11*,VJPG13*,VJPG14*

VJPH21*,VJPH22*,VJPJ11*,VJPJ13*,VJPJ21*

VJPK11*,VJPK13*,VJPK21*,VJPZ11*「Restore Factory Defaults」 VJF141*,VJF142*,VJF161*,VJF162*,VJS125*

VJS126*,VJS127*,VJS134*,VJS135*,VJS136*

VJS145*,VJS146*,VJS147*,VJS155*

VJBK11*,VJBK12*,VJBM11*,VJBM12*

VJPG21*,VJPG31*,VJPG32*,

VJPH23*,VJPJ22*,VJPJ23*,VJPJ25*,

VJPK22*,VJPK23*,VJPK24*,VJPK25*「Restore Factory Defaults (with 3rd Party UEFI CA)」 VJS4R1*,VJPKR1* 「Restore Factory Defaults」をクリック後、手順9-10の操作を行います。

次に「3rd Party UEFI CA」の項目を「Enabled」に変更します。

変更後、手順11以降の操作を行います。Microsoft 3rd Party UEFI CAを無効化した状態に設定する場合

※この設定をした場合、サードパーティ製UEFIソフトウェアツール(Opalの機能を使う暗号化ソフトなど) が使用できなくなります。

セキュリティを重視する場合はこちらを実行してください。機種名 実行するメニュー名 VJA121*,VJS121*,VJS122*,VJS123*,VJS124*

VJS141*,VJS142*,VJS143*,VJS144*

VJS153*,VJS154*

VJZ141*,VJZ142*

VJPA11*,VJPG13*,VJPG14*,VJPH21*,VJPH22*

VJPJ11*,VJPJ13*,VJPJ21*

VJPK11*,VJPK13*,VJPK21*,VJPZ11*「Restore Factory Defaults (without 3rd Party UEFI CA)」 VJF141*,VJF142*,VJF161*,VJF162*

VJS125*,VJS126*,VJS127*,VJS134*,VJS135*,VJS136*

VJS145*,VJS146*,VJS147*,VJS155*

VJBK11*,VJBK12*,VJBM11*,VJBM12*

VJPG21*,VJPG31*,VJPG32*,VJPH23*

VJPJ22*,VJPJ23*,VJPJ25*

VJPK22*,VJPK23*,VJPK24*,VJPK25*「Restore Factory Defaults」 VJS4R1*,VJPKR1* 「Restore Factory Defaults」をクリック後、手順9-10の操作を行います。

次に「3rd Party UEFI CA」の項目を「Disabled」に変更します。

変更後、手順11以降の操作を行います。※VJS112*,VJS132*,VJPF11*,VJPG11* についてはこの設定はありません。

-

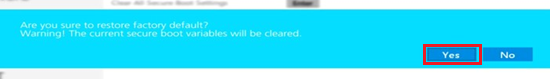

「Are you sure to restore factory default? 」と表示されますので「Yes」をクリックします。

-

「Success to restore factory default.」と表示されますので「OK」をクリックします。

-

下のメニューの「EXIT」をクリックします。

-

「Setup Confirmation」と表示されますので「Yes」をクリックします。

-

しばらくするとVAIOレスキューモードが起動しますので「終了してWindows を起動する」をクリックします。

-

OSが起動したらハードウェア側のKEK,DBの証明書の更新は完了です。

なお、中断したBitLockerドライブ暗号化、デバイスの暗号化を行っていた場合はこの時点で、保護が自動的に復帰します。OS側のブートマネージャーの証明書については、互換性を優先するためマイクロソフト社が段階的かつ慎重に展開しています。

条件を満たせばWindows Updateで自動更新されますので、Windows Updateで更新されるまでお待ちください。ブートマネージャーの手動更新は、以下のマイクロソフト社のページを参照し、テスト環境などで問題が起きないことを確認した上での導入を推奨します。

セキュア ブートのレジストリ キー更新プログラム: IT で管理された更新プログラムを含む Windows デバイス

参考情報

KEK,DBの証明書の更新を行い、Windowsが起動できなくなった場合は、下記の関連FAQをご確認ください。

「Secure Boot」の初期化を行う必要がある場合は、以下の関連FAQをご確認ください。

-

2011セキュア ブート証明書の無効化について

-

2011セキュア ブート証明書で署名された古いブートマネージャには、CVE-2023-24932に報告されている、セキュリティ脆弱性が存在します。

このセキュリティ脆弱性に対応するため、現時点では未定ですが、2011セキュア ブート証明書の無効化が予告されています。

本脆弱性の対策方法や詳細については、以下のマイクロソフト社のページを参照してください。CVE-2023-24932 に関連付けられているセキュア ブートの変更に対する Windows ブート マネージャー失効を管理する方法

参考情報②

Windows Updateで配信されたDBXが、BIOSで保持しているDBXより新しい場合「Restore Factory Defaults」を実行すると、BIOSの保持している古いDBXに戻ります。

このような場合、Windows Updateで配信されたDBXを再度適用するために、以下の作業を行ってください。-

OSを起動します。

-

PowerShellを管理者権限で起動します。

-

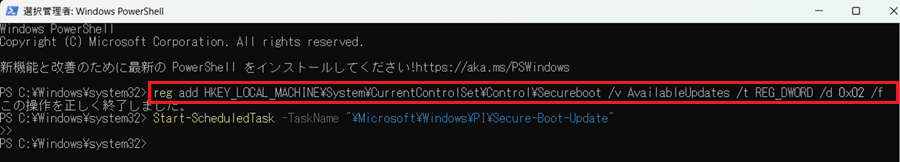

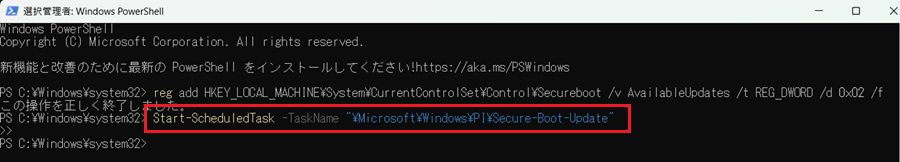

以下のコマンドを入力し、【Enter】キーを押します。

reg add HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x02 /f

続いて、以下のコマンドを入力し、【Enter】キーを押します。

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

-

PCを再起動します。

-

証明書更新前に作成したメディアについて

-

証明書更新前に作成したリカバリーメディアや、新しい証明書が含まれない起動可能なメディアについては、現時点では使用が可能ですが、上記に記載の2011セキュア ブート証明書の無効化(DBX追加)がされた場合、これらのメディアでの起動ができなくなります。

BIOSの設定で、SecureBootを「Disabled」に設定変更することで、起動可能となりますが、セキュア ブートによる保護が働かない状態ですので、メディア使用後は必ず設定をもとに戻すようにしてください。

なお、リカバリーメディアについては、マイクロソフト社のサポートページ「CVE-2023-24932 に関連付けられているセキュア ブートの変更に対する Windows ブート マネージャー失効を管理する方法」の「Windows インストール メディアの更新」に記載してある手順で、証明書の更新が可能です。CVE-2023-24932 に関連付けられているセキュア ブートの変更に対する Windows ブート マネージャー失効を管理する方法

参考情報

証明書更新後に作成したリカバリーメディアについては、新しい証明書が適用されていますので、このような作業は不要です。